Хакер Pwn20wnd випустив публічну версію утиліти для джейлбрейку unc0ver

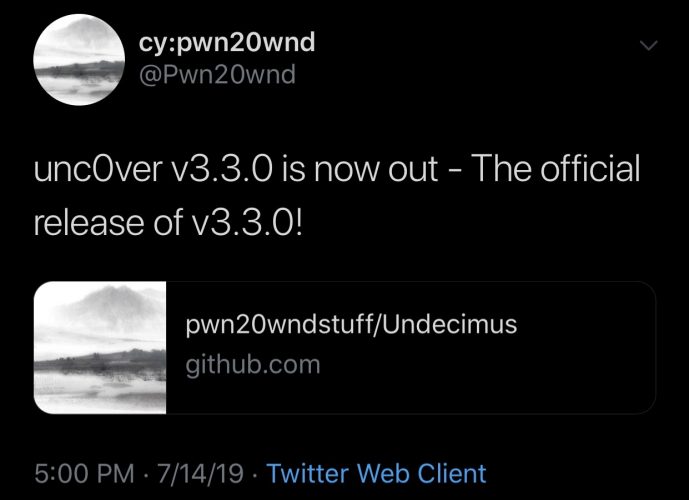

Після випуску експлойту Sock Puppet, хакер Pwn20wnd і команда Electra випустили оновлення для своїх утиліт, а сьогодні отримав статус публічної версії інструмент unc0ver, втративши приписки beta в номері версії.

Як у випадку з попередніми версіями, unc0ver v.3.3.0 підтримує iOS 12.1.3-12.2 в доповненні до iOS 11.0-12.1.2, але провести процедуру джейлбрейку можна тільки на пристроях з процесорами A9-A11. Пристрої з A7-A8 і A12 (X) під керуванням прошивок iOS 12.1.3-12.2 як і раніше не підтримуються і поки невідомо, коли це може змінитися.

Публічна версія утиліти unc0ver v.3.3.0 не містить довгого журналу змін. У чейнджлозі міститься згадка про підвищення стабільності і виправленні помилки при пошуку зсувів ядра.

Публічна версія утиліти unc0ver v.3.3.0 не містить довгого журналу змін. У чейнджлозі міститься згадка про підвищення стабільності і виправленні помилки при пошуку зсувів ядра.

Утиліта unc0ver v.3.3.0 доступна для завантаження з офіційного GitHub-сховища Pwn20wnd. Якщо ви плануєте зробити джейлбрейк на своєму пристрої вперше, то розробник рекомендує використовувати актуальну публічну версію.